Isi

Ada dua jenis peretas (mereka yang mendapatkan akses tidak sah ke sistem informasi) - mereka yang suka menghancurkan segalanya untuk membuat dunia yang lebih baik dan mereka yang suka menimbulkan masalah dan merugikan orang lain. Yang terakhir adalah yang perlu Anda waspadai (tipe pertama hanya membutuhkan tampilan terbuka dan terbuka). Jika Anda khawatir komputer atau perangkat elektronik Anda mungkin telah diakses secara ilegal, jangan anggap enteng masalah intuitif ini dan bertindak cepat. Peretas dapat membobol perangkat dengan cara yang tidak terduga tetapi juga memahami bahwa, dengan melihat layar, Anda dapat sepenuhnya menyadarinya. Berikut adalah beberapa kemungkinan tanda bahwa sistem informasi Anda mungkin diakses secara ilegal dan beberapa saran tindakan cepat dalam kasus ini.

Langkah

Bagian 1 dari 2: Mengidentifikasi tanda-tanda akses tidak sah yang mencurigakan

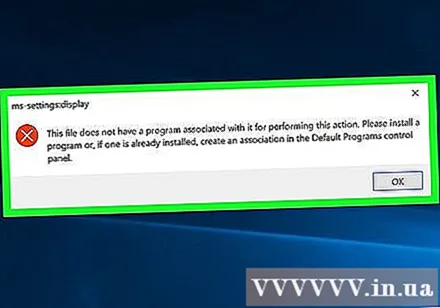

Lihat apakah terjadi sesuatu yang tidak biasa di komputer. Anda adalah seseorang yang mengetahui komputer dan cara kerjanya lebih baik dari orang lain.Jika sebelumnya berfungsi dengan baik tetapi kemudian tiba-tiba mulai berperilaku aneh, itu bisa menjadi tanda waktu atau kerusakan. Namun, masalah berikut juga bisa menjadi tanda akses tidak sah:- Beberapa program dan file biasanya tidak terbuka atau tidak berfungsi.

- File yang tidak pernah Anda hapus sepertinya hilang, ditempatkan di keranjang sampah, atau terhapus.

- Anda tidak dapat mengakses program dengan kata sandi biasa. Anda melihat bahwa kata sandi di komputer telah diubah.

- Di komputer Anda muncul satu atau lebih program yang belum Anda instal.

- Komputer sering kali mengakses jaringan secara manual saat Anda tidak menggunakannya.

- Isi file berubah dan Anda bukan orang yang membuat perubahan itu.

- Printer mungkin akan berperilaku aneh. Ini mungkin tidak mencetak apa pun yang Anda lakukan atau itu akan mencetak halaman yang tidak ada dalam pekerjaan pencetakan Anda.

Online. Di sini, Anda juga dapat mencari tanda-tanda mencurigakan dari akses tidak sah:- Satu atau lebih situs menolak akses Anda karena kata sandi yang salah. Cobalah membuka banyak situs yang biasa Anda kunjungi: jika akses kata sandi terus ditolak, itu mungkin karena Anda mendapat akses yang tidak sah. Apakah mungkin Anda membalas email phishing (email palsu yang meminta Anda untuk mengubah kata sandi / detail keamanan)?

- Pencarian di internal dialihkan.

- Layar browser tambahan mungkin muncul. Mereka dapat dihidupkan dan dimatikan saat Anda tidak melakukan apa pun. Mereka bisa lebih gelap atau warnanya sama tetapi Anda akan melihatnya dengan cara apa pun.

- Jika Anda membeli nama domain, Anda mungkin tidak bisa mendapatkannya meskipun Anda membayarnya.

Temukan malware umum lainnya, timpa, ... akses tidak sah. Berikut beberapa gejala lain yang mungkin muncul dari akses yang tidak sah:- Pesan virus palsu. Terlepas dari apakah perangkat Anda memiliki perangkat lunak pendeteksi virus atau tidak: Jika tidak, pesan ini akan mengingatkan Anda secara otomatis; Jika demikian, dan dengan asumsi Anda tahu seperti apa pesan program Anda, berhati-hatilah dengan pesan palsu juga. Jangan klik mereka: ini adalah penipuan, mereka mencoba membuat Anda mengungkapkan informasi kartu kredit Anda dengan panik, mencoba menghapus virus dari komputer Anda. Ketahuilah bahwa peretas sekarang mengendalikan komputer Anda (lihat Apa yang harus dilakukan di bawah).

- Toolbar tambahan muncul di browser Anda. Mereka mungkin membawa pesan "bantuan". Namun, hanya boleh ada satu bilah alat, dan akan mencurigakan jika ada lebih dari satu bilah alat di browser.

- Jendela acak dan sering muncul di komputer Anda. Anda harus menghapus program yang menyebabkan ini.

- Perangkat lunak anti-virus dan anti-malware tidak berfungsi dan sepertinya tidak terhubung. Pengelola Tugas atau Editor Registri Anda mungkin juga tidak berfungsi.

- Kontak menerima email palsu dari Anda.

- Uang di rekening bank Anda hilang atau Anda mendapatkan tagihan atas transaksi online yang tidak pernah Anda lakukan.

Jika Anda tidak memiliki kendali atas aktivitas apa pun, prioritaskan kemungkinan Anda menjadi korban akses tidak sah. Khususnya, jika penunjuk mouse berputar di sekitar layar dan melakukan tindakan yang memberikan hasil nyata, kemungkinan seseorang di ujung lain sedang mengendalikannya. Jika Anda pernah harus mendapatkan bantuan jarak jauh untuk memperbaiki masalah di komputer Anda, Anda akan tahu bagaimana rasanya jika dilakukan dengan niat baik. Jika kontrol ini dilakukan tanpa persetujuan Anda, berarti Anda sedang diretas.- Lihat informasi pribadi Anda. Google sendiri. Apakah Google mengembalikan informasi pribadi yang tidak Anda ungkapkan secara pribadi? Kemungkinan besar mereka tidak akan segera muncul, tetapi waspada terhadap risiko ini bisa menjadi sangat penting jika informasi pribadi dirilis.

Bagian 2 dari 2: Hal yang harus dilakukan

Putuskan sambungan dari jaringan segera. Hal terbaik untuk dilakukan selama penyelidikan lebih lanjut adalah memutuskan sambungan dan menonaktifkan konektivitas online Anda. Jika peretas masih menggunakan komputer, dengan melakukan itu, Anda akan dapat menghapus sumber koneksi.- Cabut router dari soket untuk benar-benar yakin tidak ada koneksi yang tersisa!

- Cetak halaman ini ke kertas atau cetak PDF sebelum memutuskan sambungan dari sumber listrik sehingga Anda dapat terus mengikuti instruksi ini tanpa online. Atau, baca di perangkat lain yang tidak disetujui.

Mulai komputer dalam mode aman. Pertahankan pemutusan sepenuhnya dan gunakan mode aman komputer untuk membukanya kembali (periksa manual komputer Anda jika Anda tidak yakin apa yang harus dilakukan).

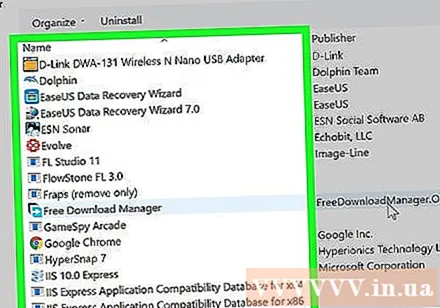

Periksa apakah ada "program baru" (seperti program anti-virus, anti-spyware ...) ATAU apakah program dan file tidak berjalan atau tidak terbuka. Jika ada yang ditemukan, lakukan yang terbaik untuk menghapusnya. Jika Anda tidak tahu bagaimana melakukan ini, dapatkan bantuan dari seseorang yang tahu tentang komputer atau hubungi layanan perbaikan komputer untuk datang dan melakukannya untuk Anda.

Pindai komputer Anda dengan perangkat lunak pemindai virus / spyware yang Anda percaya (seperti Avast Home Edition, AVG Free edition, Avira AntiVirus, dll.). Sekali lagi, mintalah bantuan seseorang yang berpengetahuan luas jika Anda tidak yakin apa yang harus dilakukan.

Jika Anda tidak dapat menemukan apa pun, buat cadangan file penting apa pun. Selanjutnya, untuk pemulihan sistem penuh dan pembaruan komputer.

Hubungi bank Anda dan akun pembelian apa pun yang Anda miliki untuk memperingatkan mereka tentang masalah yang mencurigakan. Mintalah saran mereka tentang apa yang harus dilakukan selanjutnya untuk melindungi keuangan Anda.

Peringatkan teman Anda bahwa mereka mungkin menerima email yang berpotensi berbahaya dari Anda. Beri tahu mereka untuk menghapus email dan jangan mengikuti tautan apa pun jika Anda membukanya secara tidak sengaja. iklan

Nasihat

- Matikan jaringan saat keluar.

- Cara terbaik adalah pencegahan terlebih dahulu.

- Untuk mempertahankan sistem operasi yang Anda miliki sebelum Anda mendapatkan akses tidak sah, gunakan perangkat lunak cadangan.

- Cadangkan file penting (seperti foto keluarga, dokumen) ke drive USB terenkripsi dan simpan di brankas. Atau Anda dapat menyimpannya di OneDrive atau Dropbox.

- Selalu buat file cadangan.

- Anda benar-benar dapat mematikan pengaturan lokasi. Bersama dengan jaringan pribadi virtual yang kuat (seperti S F-Secure Freedome), melakukan hal itu hampir sepenuhnya menghilangkan kemungkinan pengunjung tak diundang yang menunjukkan lokasi Anda. Juga, jangan masukkan lokasi Anda di Facebook (mis. "Rumah").

Peringatan

- Lebih buruk lagi, peretas dapat mengubah komputer Anda menjadi "mayat hidup", menggunakannya untuk menyerang komputer / jaringan lain dan melakukan tindakan ilegal.

- Jika program dan file tidak berjalan atau tidak terbuka, foto elektronik atau cahaya muncul di layar, komputer perlu diinstal dengan sistem operasi baru atau jika peretas tidak merusak file cadangan Anda harus mengembalikan pengaturan komputer Anda sebelumnya.

- Jika Biarkan saja, jangan periksa, komputer Anda bisa menjadi tidak berguna sama sekali dan kemungkinan besar Anda harus menginstal ulang sistem operasi atau membeli yang baru.